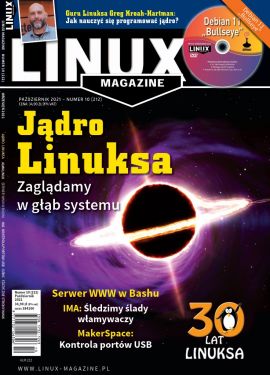

Przepełnienie - Metody ataku na jądro Linuksa

30.09.2021

Podatność jądra systemu operacyjnego na ataki to, z punktu widzenia bezpieczeństwa, ogromny problem. W tym artykule analizujemy niektóre z lepiej znanych problemów z bezpieczeństwem jądra, wyjaśniamy, jak są one wykorzystywane, i podajemy przykłady rzeczywistych ataków, w których wykorzystano te techniki.

Podatność jądra systemu operacyjnego na ataki to, z punktu widzenia bezpieczeństwa, ogromny problem. W tym artykule analizujemy niektóre z lepiej znanych problemów z bezpieczeństwem jądra, wyjaśniamy, jak są one wykorzystywane, i podajemy przykłady rzeczywistych ataków, w których wykorzystano te techniki.

Uwaga, to jest tylko początek artykułuAby zobaczyć całość zaloguj się lub załóż konto.

Uzyskaj dostęp do portalu

Linux Magazine

Skorzystaj z:

- Wartościowej i praktycznej wiedzy, dzięki której poszerzysz swoje umiejętności

- Gotowych rozwiązań, nowinek, wyników testów

- Porad ekspertów dotyczących wszystkich aspektów związanych z Linuxem, których nie znajdziesz nigdzie indziej

Przekonaj się sam, jak wiele zyskaszZamów dostęp

Masz już konto?Zaloguj się

Więcej podobnych

- Test szybkości - Optymalizacja jądra Linuksa

- Zimna głowa! - Tworzenie wirusa dla nowoczesnego Linuksa

- Nie zapomnij - szczegółowa analiza wykorzystania pamięci wirtualnej pod Linuksem

- Zaśmiecanie - Fuzzing i poszukiwanie bezpieczniejszego oprogramowania

- Rust na urządzeniu: Uczyń swoje aplikacje na mikrokontrolery bezpiecznymi dzięki Rust

Aktualnie przeglądasz