Zabójca reklam - Filtrowanie DNS w całej sieci z AdGuard Home

30.12.2025

Potrzebujesz prostego rozwiązania do blokowania reklam, stron śledzących, phishingu i złośliwego oprogramowania w sieci lokalnej? Skonfiguruj AdGuard Home jako serwer DNS, by w kompleksowy sposób zabezpieczyć swoją sieć przez zagrożeniami płynącymi ze strony witryn WWW.

Potrzebujesz prostego rozwiązania do blokowania reklam, stron śledzących, phishingu i złośliwego oprogramowania w sieci lokalnej? Skonfiguruj AdGuard Home jako serwer DNS, by w kompleksowy sposób zabezpieczyć swoją sieć przez zagrożeniami płynącymi ze strony witryn WWW.

Gdy przeglądasz Internet w domu, wiele stron internetowych śledzi Twoją cyfrową aktywność za pomocą trackerów online, wyświetla reklamy, które pochłaniają cenną przepustowość i miejsce na ekranie, a czasami prowadzą do stron phishingowych lub zawierających złośliwe oprogramowanie. Chociaż możesz zainstalować blokadę reklam i/lub oprogramowanie antywirusowe na wszystkich swoich urządzeniach, musisz stale je aktualizować.

Podczas gdy blokery reklam na urządzeniach i oprogramowanie antywirusowe są nadal przydatne jako dodatkowa warstwa ochrony, alternatywne rozwiązanie leży w systemie nazw domen (DNS). Niemal każda próba uzyskania dostępu do hosta sieciowego wiąże się z nazwami domen, które wymagają przetłumaczenia na adresy IP. Prawdopodobnie korzystasz z serwera DNS obsługiwanego przez dostawcę usług internetowych lub Google. Jednak konfigurując własny serwer DNS w domu, zyskujesz pełną kontrolę nad tłumaczeniem nazw domen na adresy IP. Dzięki odpowiednim filtrom na własnym serwerze DNS można zablokować dostęp do niechcianych lub złośliwych stron internetowych bez konieczności instalowania lub konfigurowania jakiegokolwiek oprogramowania po stronie klienta na swoich urządzeniach.

AdGuard Home jako szyfrowany serwer DNS

Podczas gdy używanie szyfrowanych protokołów dla serwerów DNS AdGuard Home jest zawsze wskazane, protokoły te mogą być również używane przez klientów do bezpiecznych zapytań DNS do AdGuard Home. W tym artykule nie używam tego podejścia, ponieważ instancje AdGuard Home znajdują się w sieci lokalnej i zakładam, że ufasz tej sieci. Szyfrowanie jest jednak zalecane w przypadku korzystania z AdGuard Home na wirtualnym serwerze prywatnym (VPS) w Internecie lub w niezaufanej sieci lokalnej (współdzielonej z osobami, którym nie ufasz). Można to skonfigurować, klikając Ustawienia, Ustawienia szyfrowania, a następnie Włącz szyfrowanie. Włącza to również HTTPS dla interfejsu administratora AdGuard Home. Pamiętaj, że potrzebujesz ważnego certyfikatu TLS, aby móc używać AdGuard Home jako szyfrowanego resolvera DNS. Ponadto nie zapomnij dodać odpowiednich mapowań portów do pliku docker-compose.yml: 80:80, 443:443 i 443:443/udp dla DNS-over-HTTPS; 853:853 dla DNS-over-TLS; i 853:853/udp dla DNS-over-QUIC.

Oprogramowanie open source AdGuard Home [1] właśnie to umożliwia. Po zainstalowaniu AdGuard Home na Raspberry Pi, innym serwerze Linux lub nawet na kompatybilnym routerze, wystarczy skonfigurować serwer DHCP, aby kierował wszystkich klientów DHCP do używania adresu IP AdGuard Home jako wymaganego serwera DNS. AdGuard Home ma interfejs sieciowy do zarządzania listami bloków, przeglądania dzienników zapytań DNS, ustawiania reguł specyficznych dla klienta i nie tylko. W tym artykule pokażę, jak skonfigurować AdGuard Home do ochrony urządzeń w sieci lokalnej.

Wymagania

Serwer DNS jest krytycznym elementem infrastruktury sieciowej. Jeśli serwer DNS jest offline, żadne domeny nie są rozwiązywane, co powoduje sytuację podobną do utraty dostępu do Internetu. W takich przypadkach działania takie jak przeglądanie stron internetowych, poczta e-mail i wideokonferencje stają się niemożliwe. Dlatego zaleca się uruchomienie co najmniej dwóch serwerów DNS w domu, w tym przypadku dwóch instancji AdGuard Home. Niektóre routery, takie jak niektóre routery domowe GL.iNet [2], mają wbudowany AdGuard Home. AdGuard Home można również zainstalować na routerze OpenWrt [3]. Alternatywą jest zainstalowanie AdGuard Home na Raspberry Pi, dowolnym innym serwerze Linux lub w maszynie wirtualnej. W tym artykule założę, że uruchomisz AdGuard Home w kontenerze Docker na dwóch maszynach z systemem Linux.

Następnie maszyny z uruchomionym AdGuard Home muszą zawsze mieć ten sam adres IP. W tym celu można przypisać statyczny adres IP lub skonfigurować rezerwację DHCP na serwerze DHCP, aby zawsze przydzielać ten sam adres IP tym maszynom na podstawie ich adresu MAC. Następnie w konfiguracji serwera DHCP (zwykle dostępnej w interfejsie internetowym routera) należy dodać adresy IP urządzeń AdGuard Home do listy serwerów DNS. W ten sposób każde urządzenie żądające adresu IP z serwera DHCP otrzyma nie tylko adres IP, ale także serwery DNS do użycia. Jeśli istniejący serwer DHCP nie jest wystarczająco elastyczny, AdGuard Home może również działać jako serwer DHCP dla twojej sieci.

Przed instalacją AdGuard Home upewnij się, że spełniasz wszystkie te wymagania. Chociaż konfiguracja DHCP musi poczekać do czasu instalacji AdGuard Home, ważne jest, aby już wcześniej mieć jasne zrozumienie, jak należy ją później skonfigurować.

Instalacja kontenera Docker

Na serwerze Debian 12 zainstaluj Docker i Docker Compose za pomocą

sudo apt install docker.io docker-compose

i przyznaj użytkownikowi dostęp do demona Docker za pomocą

sudo usermod -aG docker $USER

Po wylogowaniu się i ponownym zalogowaniu w celu zastosowania członkostwa w grupie utwórz katalog danych i konfiguracji dla kontenera AdGuard Home:

$ mkdir -p $HOME/containers/adguard-home/{work,conf}

Następnie dodaj definicję usługi AdGuard Home do pliku docker-compose.yml (Listing 1). Są to minimalne porty, których potrzebuje kontener: port 53 dla DNS zarówno przez TCP, jak i UDP oraz port 3000 dla dostępu do interfejsu administratora. Chociaż bezpieczniej byłoby umieścić interfejs administratora za odwrotnym serwerem proxy w celu uzyskania dostępu HTTPS, temat ten wykracza poza zakres tego artykułu. AdGuard Home obsługuje również DNS przez HTTPS, DNS przez TLS, DNS przez QUIC i DNSCrypt, które wymagają dodatkowych portów. Technologie te zostaną omówione w dalszej części tego artykułu.

Listing 1: Definicja usługi AdGuard Home

01 version: "3"

02 services:

03 adguard-home:

04 image: adguard/adguardhome:latest

05 container_name: adguard-home

06 ports:

07 - "53:53/udp"

08 - "53:53"

09 - "3000:3000"

10 restart: unless-stopped

11 volumes:

12 - /home/koan/containers/adguard-home/work:/opt/adguardhome/work

13 - /home/koan/containers/adguard-home/conf:/opt/adguardhome/conf

Uruchom kontener za pomocą polecenia:

docker-compose up -d

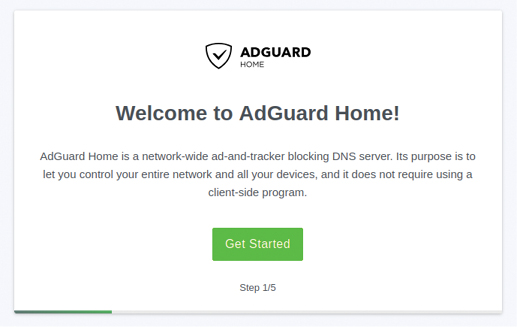

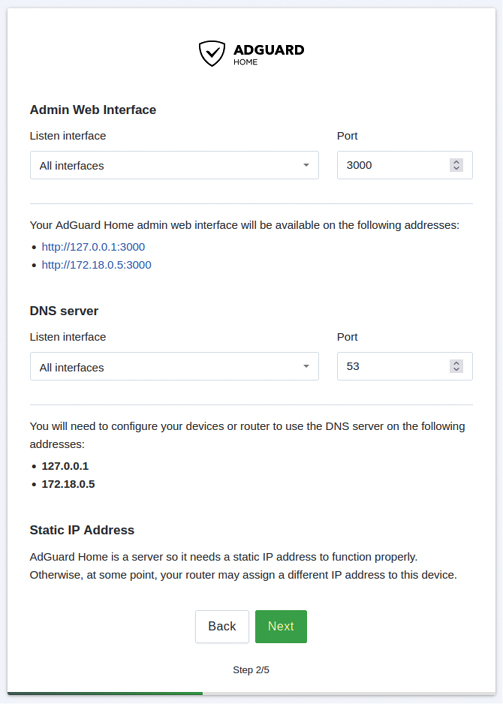

Po pobraniu najnowszego obrazu AdGuard Home kontener uruchamia się z interfejsem administratora dostępnym pod adresem http://IP:3000, gdzie IP to adres IP hosta Docker. Najpierw zostaniesz poproszony o wykonanie kreatora instalacji (rysunek 1). Kliknij na Get Started. Następnie wybierz Wszystkie interfejsy dla Interfejs nasłuchiwania zarówno dla interfejsu internetowego administratora, jak i serwera DNS (rysunek 2). Zmodyfikuj port dla interfejsu internetowego administratora na 3000 lub zachowaj domyślny port 80 i zmodyfikuj plik docker-compose.yml po ostatnim kroku instalacji, aby wyeksportować port 80 zamiast 3000.

Rysunek 1: Po uruchomieniu kontenera kreator instalacji przeprowadza użytkownika przez kolejne kroki instalacji i konfiguracji AdGuard Home.

Rysunek 2: Wybierz odpowiednie interfejsy i porty.

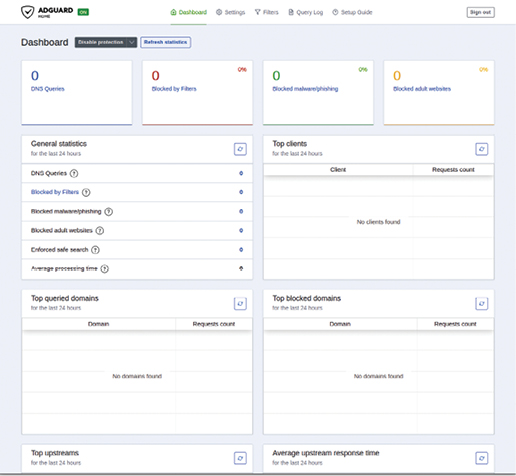

W następnym kroku wybierz nazwę użytkownika i hasło dostępu do interfejsu internetowego administratora. Po kliknięciu Next kreator wyjaśni, jak skonfigurować urządzenia, aby korzystały z serwera DNS AdGuard Home. Kliknij Next, a następnie Open Dashboard. Po zalogowaniu się przy użyciu ustawionej nazwy użytkownika i hasła zobaczysz początkowo pusty pulpit nawigacyjny (rysunek 3).

Rysunek 3: Natychmiast po instalacji pulpit nawigacyjny AdGuard Home jest pusty.

Synchronizacja wielu serwerów DNS

Jak wyjaśniono wcześniej, korzystanie z jednego serwera DNS stwarza ryzyko, ponieważ staje się pojedynczym punktem awarii. Dlatego zainstaluj co najmniej jedną dodatkową instancję AdGuard Home na innym komputerze. Po ustawieniu tych dwóch serwerów DNS należy skonfigurować wiele instancji. Aby zapobiec potencjalnym problemom wynikającym z różnych ustawień serwerów DNS, należy zsynchronizować ich konfiguracje.

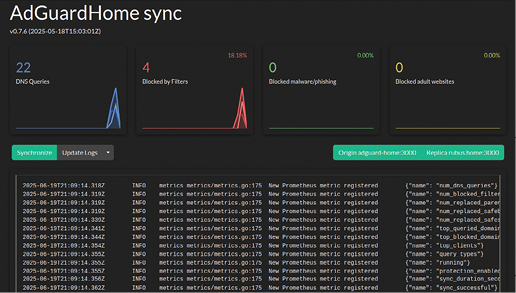

Na szczęście AdGuardHome sync [4] został zaprojektowany do tego konkretnego celu. Synchronizację AdGuardHome można również wdrożyć w kontenerze Docker. Zdefiniujesz jedną z instancji AdGuard Home jako źródło, a pozostałe instancje jako repliki. Następnie AdGuardHome sync w sposób ciągły synchronizuje wszelkie zmiany konfiguracji w instancji źródłowej z replikami.

Aby to zrobić, utwórz katalog dla synchronizacji AdGuardHome na jednym z hostów Docker (nie musi to być nawet jeden z hostów z uruchomionymi instancjami AdGuard Home):

$ mkdir -p $HOME/containers/adguard-home-sync

W tym katalogu utwórz plik adguardhome-sync.yaml i skopiuj zawartość z przykładowego pliku konfiguracyjnego w pliku README projektu na GitHub. Następnie dostosuj adguardhome-sync.yaml do swojej konfiguracji. W szczególności zdefiniuj adres URL i poświadczenia dla swojego źródła i replik oraz włącz interfejs API i metryki, aby uzyskać skonsolidowane statystyki, jak pokazano na listingu 2.

Listing 2: Dostosowywanie adguardhome-sync.yaml

01 origin:

02 url: http://192.168.0.2:3000

03 username: admin

04 password: password

05

06 replicas:

07 - url: http://192.168.0.3:3000

08 username: admin

09 password: password

10 - url: http://192.168.0.4:3000

11 username: admin

12 password: password

13

14 api:

15 port: 8080

16 username: username

17 password: password

18 darkMode: true

19 metrics:

20 enabled: true

21 scrapeInterval: 30s

22 queryLogLimit: 10000

Następnie dodaj kontener synchronizacji AdGuardHome do pliku docker-compose.yml (Listing 3).

Listing 3: Dodawanie kontenera synchronizacji AdGuardHome

01 services:

02 adguard-home-sync:

03 image: ghcr.io/bakito/adguardhome-sync

04 container_name: adguard-home-sync

05 command: run --config /config/adguardhome-sync.yaml

06 volumes:

07 - /home/koan/containers/adguard-home-sync/adguard home-sync.yaml:/config/adguardhome-sync.yaml

08 ports:

09 - 8080:8080

10 restart: unless-stopped

Uruchom kontener za pomocą polecenia:

docker-compose up -d

Jeśli się powiedzie, interfejs sieciowy AdGuardHome sync stanie się dostępny na porcie 8080. Wprowadź nazwę użytkownika i hasło ustawione w sekcji api, po czym zobaczysz podstawowy pulpit nawigacyjny wyświetlający skonsolidowane statystyki ze wszystkich instancji AdGuard Home, linki do interfejsów internetowych administratora pochodzenia i replik oraz przycisk do ręcznej synchronizacji ich konfiguracji. Domyślnie konfiguracje synchronizują się automatycznie co dwie godziny. Można to dostosować za pomocą zmiennej cron (domyślnie „0 */2 * * *”) w pliku konfiguracyjnym.

Kilka podstawowych ustawień

Aby faktycznie używać instancji AdGuard Home jako serwerów DNS, należy najpierw skonfigurować kilka podstawowych ustawień. Pamiętaj, że teraz będziesz modyfikować ustawienia tylko w instancji źródłowej, ignorując repliki. Zamknij interfejsy sieciowe replik i przejdź do interfejsu sieciowego źródła.

W górnej części strony głównej kliknij Ustawienia | Ustawienia ogólne. Domyślnie włączone są tylko trzy ustawienia ogólne: domeny są blokowane za pomocą filtrów, dzienniki są włączone, a statystyki są włączone. Więcej o filtrach powiem później; w tych ogólnych ustawieniach można określić, jak często AdGuard Home aktualizuje swoje filtry (domyślnie co 24 godziny).

Dwie opcje pozwalają na włączenie usług dostarczanych przez firmę AdGuard: ich internetowej usługi bezpieczeństwa przeglądania i internetowej usługi kontroli rodzicielskiej. Obie (bezpłatne) usługi blokują dostęp do domen zidentyfikowanych jako niebezpieczne lub strony dla dorosłych. Jest to sprawdzane na serwerach AdGuard poprzez wyszukiwanie części wartości skrótu SHA256 nazwy domeny, uniemożliwiając AdGuardowi poznanie domen odwiedzanych przez użytkownika. Może to być dodatkowa warstwa obrony, ale nie masz żadnej kontroli nad tym, które witryny są blokowane. Podobne wyniki można osiągnąć, dodając niezawodne listy blokowania do filtrów instancji AdGuard Home. Inna opcja, Użyj bezpiecznego wyszukiwania, wymusza bezpieczne wyszukiwanie w Google, YouTube, DuckDuckGo, Bing, Ecosia, Pixabay i Yandex, blokując jawne wyniki w tych wyszukiwarkach.

Ponieważ dzienniki zapytań o nazwy domen ujawniają strony internetowe odwiedzane przez urządzenia w sieci, należy wziąć pod uwagę prywatność. Konfiguracja dzienników oferuje opcję anonimizacji adresów IP dla klientów DNS. Można również określić reguły wykluczające określone domeny z dzienników lub statystyk. Dodatkowe ustawienia ogólne obejmują czas trwania rotacji dziennika i okres wyświetlania statystyk w górnej części pulpitu nawigacyjnego AdGuard Home.

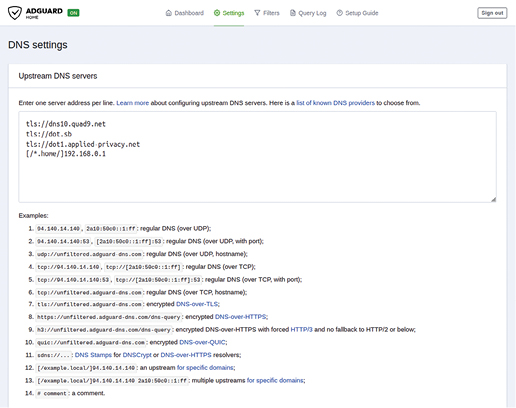

Dodawanie dodatkowych serwerów DNS

AdGuard Home działa jako serwer proxy DNS kierujący zapytania DNS od swoich klientów do serwerów DNS upstream. Domyślnie AdGuard Home korzysta z publicznego resolvera DNS obsługiwanego przez Quad9 [5], szwajcarską fundację non profit skupiającą się na prywatności i bezpieczeństwie. Jednak w sekcji Ustawienia DNS można dodać wiele serwerów DNS do pola tekstowego Serwery DNS nadrzędne, po jednym w wierszu. Aby pomóc w wyborze, AdGuard prowadzi stronę internetową z listą znanych dostawców DNS [6] wraz z ich adresami. Należy pamiętać, że wielu z tych dostawców DNS oferuje serwery DNS, które już blokują domeny hostujące złośliwe oprogramowanie, treści dla dorosłych i inne. Ponownie, korzystanie z nich może zapewnić dodatkową warstwę ochrony, ale stracisz kontrolę nad tym, co dokładnie jest blokowane.

Serwery DNS można określić w różnych formatach. Dodanie tylko adresu IP konfiguruje AdGuard Home do korzystania z tego serwera DNS ze zwykłym DNS przez port UDP 53, który wysyła niezaszyfrowane zapytania. Podczas korzystania z tej konfiguracji każda osoba znajdująca się na ścieżce sieciowej między serwerem AdGuard Home a serwerem DNS może zobaczyć domeny, o które pytają klienci DNS. W celu zwiększenia prywatności zaleca się korzystanie z szyfrowanych protokołów DNS, takich jak DNS-over-TLS, DNS-over-HTTPS lub DNS-over-QUIC. Protokoły te oferują podobne funkcje prywatności i bezpieczeństwa z różnymi metodami szyfrowania i dostarczania.

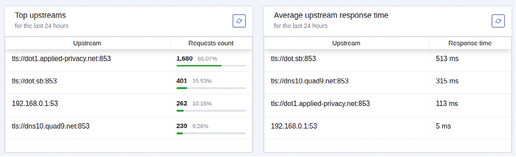

Aby zapewnić redundancję, wybierz kilku dostawców DNS, którzy spełniają Twoje potrzeby, i dołącz ich resolvery w polu tekstowym, po jednym wierszu na resolver. Pamiętaj: dostawcy ci będą otrzymywać zapytania dla wszystkich odwiedzanych witryn, więc należy wziąć pod uwagę ich politykę prywatności, region, z którego działają, i ich historię. Jako Europejczyk dodałem niefiltrowane resolvery DNS korzystające z DNS-over-TLS od Quad9, DNS.SB [7] i Foundation for Applied Privacy [8], wszystkich europejskich dostawców DNS, którzy koncentrują się na prywatności.

W polu tekstowym Upstream DNS servers można wybrać metodę odpytywania serwerów DNS. Domyślna, Równoważenie obciążenia, często działa najlepiej: odpytuje jeden serwer upstream na raz, używając ważonego algorytmu losowego, nadając priorytet serwerom z mniejszą liczbą nieudanych wyszukiwań i niższym średnim czasem odpowiedzi (patrz rysunek 4, aby zobaczyć przykład tego zachowania). Opcja Parallel requests odpytuje wszystkie serwery upstream jednocześnie, potencjalnie zmniejszając opóźnienia przy niestabilnym połączeniu internetowym lub niestabilnych serwerach DNS. Zaleca się jednak najpierw naprawić problemy z połączeniem internetowym lub wybrać bardziej stabilne serwery DNS.

Rysunek 4: AdGuard Home używa dot1.applied-privacy.net znacznie częściej niż innych resolverów DNS ze względu na znacznie szybszy czas odpowiedzi. Lokalny resolver 192.168.0.1 jest używany wyłącznie dla nazw hostów w domenie lokalnej.

Po dodaniu kilku serwerów DNS upstream kliknij niebieski przycisk Test upstreams, który natychmiast pokaże, czy AdGuard Home jest w stanie rozpoznawać domeny za pomocą serwerów DNS. Jeśli nie widzisz komunikatu o błędzie, kliknij Zastosuj, aby zapisać zmiany.

Jeśli wszystkie nadrzędne serwery DNS implementują walidację Domain Name System Security Extensions (DNSSEC), przewiń do sekcji Konfiguracja serwera DNS, zaznacz Włącz DNSSEC i kliknij Zapisz. Dodaje to dodatkową weryfikację dla domen, których rekordy DNS są podpisane cyfrowo. Aby użyć protokołów szyfrowania na kliencie, zobacz pole „ADGuard Home jako szyfrowany serwer DNS”.

Rozwiązywanie domen lokalnych

Przed użyciem AdGuard Home jako serwera DNS pozostaje jeszcze jedna kwestia. Prawdopodobnie posiadasz domenę lokalną do rozwiązywania nazw hostów maszyn w sieci lokalnej. Jeśli router obsługuje serwer DHCP, jest on często połączony z resolverem DNS dla domeny lokalnej. W moim przypadku domena ta to .home. Utworzyłem rezerwacje DHCP przypisujące odpowiednie nazwy hostów dla wszystkich ważnych maszyn w mojej sieci lokalnej, umożliwiając łatwy dostęp oparty na nazwach hostów (na przykład mu.home zamiast mniej zapamiętywalnego adresu IP 192.168.0.133).

Jednak podczas konfigurowania instancji AdGuard Home jako serwerów DNS dla komputerów, jak wyjaśniono wcześniej, funkcja lokalnej translacji domen zostanie utracona, ponieważ serwery DNS upstream nie są świadome sieci lokalnej. Na szczęście AdGuard Home umożliwia kierowanie zapytań dla określonych domen do określonych serwerów DNS. Dlatego dodaję [/*.home/]192.168.0.1 do serwerów DNS upstream (rysunek 5), co oznacza, że AdGuard Home używa 192.168.0.1 (resolver DNS sprzężony z moim serwerem DHCP na moim routerze) do rozwiązywania wszystkich nazw domen w domenie home i innych serwerów DNS dla domen zewnętrznych. Dodaj ten sam adres IP lokalnego resolvera DNS do pola tekstowego Prywatne odwrotne serwery DNS i włącz opcję Użyj prywatnych odwrotnych resolverów DNS. Kliknij ponownie Test upstreams, aby upewnić się, że niczego nie wpisałeś błędnie, a następnie Zastosuj, aby zastosować te zmiany. Następnie otwórz interfejs sieciowy synchronizacji AdGuardHome i kliknij przycisk Synchronizuj, aby natychmiast zsynchronizować te zmiany z replikami.

Rysunek 5: Określ kilka serwerów DNS upstream, w tym jeden dla domeny lokalnej.

Testowanie serwerów DNS

Teraz, gdy masz już podstawową konfigurację redundantnych serwerów DNS, przetestujmy je przed skonfigurowaniem ich jako domyślnych serwerów DNS na komputerach. Będziesz chciał upewnić się, że rozpoznawanie DNS działa, że nadal możesz rozpoznawać lokalne nazwy hostów i że niechciane domeny są blokowane.

Najpierw sprawdź adresy IP instancji AdGuard Home (w moim przypadku 192.168.0.131 i 192.168.0.139). Rozpocznij testowanie, rozwiązując domenę publiczną za pomocą obu serwerów DNS, na przykład za pomocą polecenia dig:

$ dig @192.168.0.131 linux-magazine.com+short

104.237.128.147

To pokazuje, że serwer DNS jest w stanie rozpoznać domenę linux-magazine.com, zwracając rekord DNS A wskazujący na adres IP 104.237.128.147. Sprawdź, czy inne instancje AdGuard Home również rozpoznają tę domenę.

Teraz spróbuj rozpoznać domenę lokalną, na przykład:

$ dig @192.168.0.131 mu.home +short

192.168.0.127

To pokazuje, że AdGuard Home używa lokalnego resolvera DNS dla maszyn w domenie home. Powtórz tę czynność z innymi instancjami AdGuard Home, aby potwierdzić, że zmiany konfiguracji zostały zsynchronizowane z replikami.

Sprawdź również, czy AdGuard Home jest w stanie przetłumaczyć lokalny adres IP na odpowiadającą mu nazwę hosta w domenie lokalnej:

$ dig @192.168.0.131 -x 192.168.0.127 +short

mu.home.

Pokazuje to, że opcje prywatnego odwrotnego DNS zostały poprawnie skonfigurowane. Jako ostatni test spróbuj rozwiązać domenę zawartą w domyślnej liście bloków AdGuard Home:

$ dig @192.168.0.131 ad.plus +short

0.0.0.0

Jak widać, AdGuard Home zwraca 0.0.0.0 zamiast prawidłowego adresu IP, potwierdzając, że domena została zablokowana. W przypadku innych typów list blokowania AdGuard Home zwraca 127.0.0.1 (localhost), z tym samym efektem. Sprawdź, czy inne instancje AdGuard Home również blokują domenę.

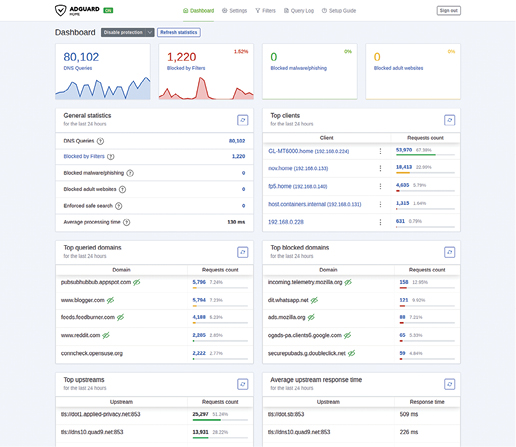

Po tych wszystkich testach ponownie odwiedź pulpit nawigacyjny AdGuard Home. Tym razem powinien on wyświetlać niezerowe statystyki, w tym nazwę hosta i adres IP klienta na liście Top clients. Te statystyki wszystkich instancji są również dodawane do pulpitu nawigacyjnego synchronizacji AdGuardHome (rysunek 6).

Rysunek 6: Synchronizacja AdGuardHome agreguje statystyki ze wszystkich instancji AdGuard Home w ujednoliconym pulpicie nawigacyjnym.

Ustawienie DNS

Po upewnieniu się, że wszystkie instancje AdGuard Home działają poprawnie, określ ich adresy IP jako serwery DNS w konfiguracji serwera DHCP. Sposób i miejsce wykonania tej czynności zależy od używanego serwera DHCP, zazwyczaj w interfejsie internetowym routera. W zależności od systemu, wiele adresów IP należy oddzielić przecinkami lub spacjami. Jeśli chcesz również używać instancji AdGuard Home jako serwerów DNS, gdy jesteś poza domem i łączysz się z serwerem VPN w domu, pamiętaj, aby zmienić to również w konfiguracji klienta VPN.

Następnie urządzenia muszą odnowić dzierżawę DHCP lub ponownie uruchomić połączenie sieciowe, aby otrzymać zaktualizowane informacje o serwerze DNS. Klienci VPN muszą rozłączyć się z VPN i ponownie połączyć w celu aktualizacji serwera DNS. Powinieneś zaobserwować wzrost statystyk na pulpicie nawigacyjnym synchronizacji ADGuardHome (rysunek 7). Sprawdź, czy komputer używa jednej z instancji AdGuardHome jako serwera DNS za pomocą polecenia resolvectl pokazującego aktualnie używany serwer DNS i skonfigurowane serwery DNS. (Zajrzyj do ramki „DNS-Over-HTTPS w przeglądarkach”, jeśli nie widzisz żadnych zapytań opartych na przeglądarce).

Rysunek 7: Pulpit nawigacyjny AdGuard Home wyświetla wiele statystyk.

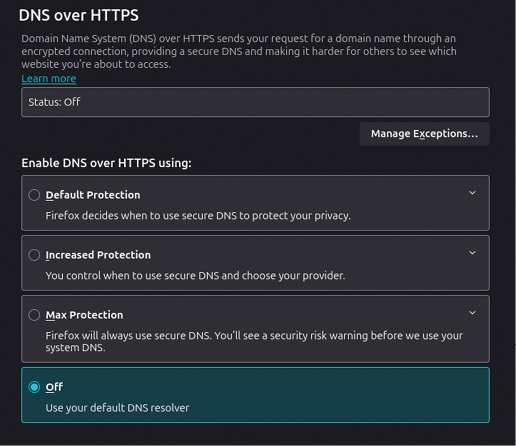

DNS-Over-HTTPS w przeglądarkach

Jeśli nie widzisz żadnych zapytań w dzienniku zapytań podczas przeglądania stron internetowych, sprawdź, czy Twoja przeglądarka jest skonfigurowana do korzystania z DNS-over-HTTPS z innym resolverem DNS. W przeglądarce Firefox można to znaleźć w sekcji Ustawienia | Prywatność i bezpieczeństwo | DNS przez HTTPS (rysunek 8), w Chrome pod Ustawienia | Prywatność i bezpieczeństwo | Bezpieczeństwo | Użyj bezpiecznego DNS. Albo ją wyłączysz, albo skonfigurujesz AdGuard Home jako szyfrowany serwer DNS i skierujesz na niego przeglądarkę. Należy pamiętać, że każde urządzenie w sieci może używać DNS-over-HTTPS do publicznego serwera WWW, aby ominąć instancje AdGuard Home bez Twojej wiedzy, ponieważ DNS-over-HTTPS jest nieodróżnialny od normalnego ruchu HTTPS.

Rysunek 8: Upewnij się, że przeglądarka internetowa nie omija domowego serwera DNS AdGuard przy użyciu DNS-over-HTTPS do publicznego resolvera.

Dodawanie filtrów

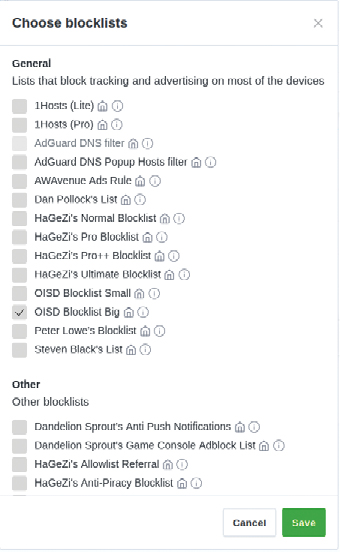

Teraz, gdy podstawy działają, przejdź do zakładki Filtry w interfejsie internetowym AdGuard Home i kliknij Listy bloków DNS.

Rysunek 9: AdGuard Home oferuje wyselekcjonowaną listę blokad.

Domyślnie dodawane są dwie listy blokowania, z których pierwsza jest włączona: filtr DNS AdGuard [9], liczący ponad 110 000 reguł. Kliknięcie adresu URL w kolumnie Lista URL powoduje wyświetlenie pełnej listy reguł.

Po kliknięciu Dodaj listę blokowania można wybrać między dodaniem niestandardowej listy (która pozwala określić adres URL do dowolnej listy blokowania) lub wybraniem jednej z listy wyselekcjonowanej przez AdGuard (rysunek 9). Na przykład popularne są listy blokad oisd [10], które przedkładają funkcjonalność nad blokowanie, aby zapobiec łamaniu stron internetowych. Jeśli korzystasz z małej lub dużej listy bloków oisd, rozsądne może być wyłączenie domyślnej listy bloków AdGuard Home, aby zapobiec zakłócaniu tego podejścia.

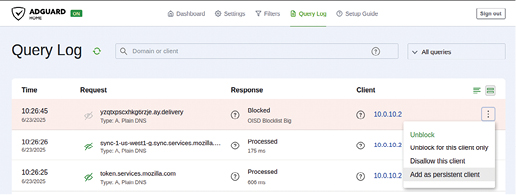

Dostosowywanie klientów

Jeśli wszystko pójdzie dobrze, nie powinieneś zauważyć żadnych negatywnych efektów podczas przeglądania sieci. Przejrzyj zakładkę Dziennik zapytań w interfejsie AdGuard Home, aby przyjrzeć się zablokowanym i przetworzonym zapytaniom DNS. Każde zapytanie DNS zawiera szczegółowe informacje o czasie żądania, żądanej domenie, odpowiedzi (zablokowanej lub przetworzonej) i kliencie. W przypadku zwykłych klientów wyświetlana jest ich nazwa hosta i adres IP, jeśli poprawnie skonfigurowano rozpoznawanie lokalnych nazw hostów zgodnie z wcześniejszymi instrukcjami.

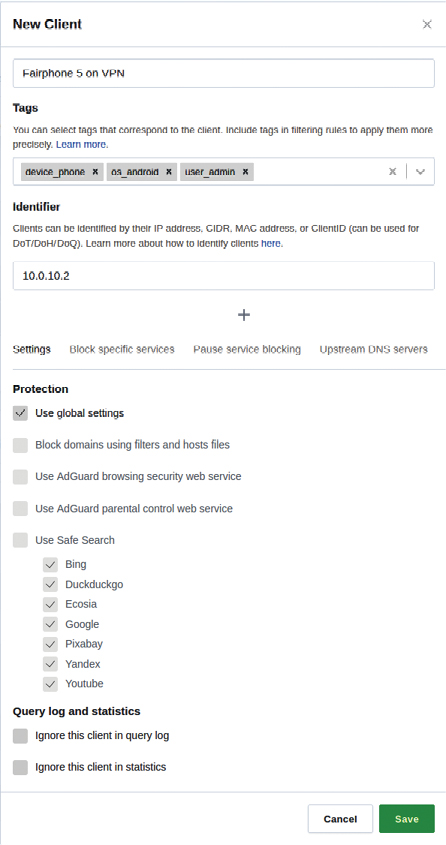

W przypadku klientów VPN wyświetlany jest tylko ich adres IP w sieci VPN. Można to jednak łatwo naprawić, klikając trzy kropki po prawej stronie zapytania DNS od tego klienta na stronie Dziennik zapytań, a następnie wybierając Dodaj jako stałego klienta (rysunek 10). Nadaj klientowi opisową nazwę (np. jego nazwę hosta z dodanym on VPN). Możesz także wybrać niektóre tagi, aby opisać typ urządzenia, system operacyjny i grupę użytkowników, które mogą być później użyte w niestandardowych regułach filtrowania (rysunek 11).

Rysunek 10: Dodawanie hosta jako stałego klienta w celu dostosowania ustawień.

Rysunek 11: Dostosowanie ustawień dla klienta.

Pozostaw opcję Użyj ustawień globalnych bez zmian lub odznacz ją, aby wybrać określone ustawienia dla tego urządzenia, takie jak korzystanie z usługi internetowej kontroli rodzicielskiej AdGuard w przypadku urządzenia dziecka lub blokowanie określonych usług w wyznaczonych godzinach (patrz pole „Blokowanie popularnych usług”). Można nawet określić różne serwery DNS dla każdego klienta. Po kliknięciu Zapisz nazwa klienta pojawi się w dzienniku zapytań i na liście Top clients na pulpicie nawigacyjnym AdGuard Home.

Blokowanie popularnych usług

:Blokowanie określonych usług, takich jak Xbox Live lub Minecraft, może być trudne, ponieważ często korzystają one z wielu domen. Dlatego AdGuard Home ma listę popularnych witryn i usług, które można łatwo zablokować. Wystarczy przejść do Filtry | Zablokowane usługi, przesunąć przełącznik obok niechcianych usług i kliknąć Zapisz. Możesz nawet odblokować usługi w określonych godzinach i dniach. Blokowanie usług jest możliwe globalnie lub w ustawieniach konkretnego klienta (np. w celu blokowania rozpraszających usług na urządzeniach dzieci).

Użyj tej samej metody dla hostów innych niż VPN wyświetlanych tylko z ich adresem IP. Nawet jeśli klient jest już wyświetlany z nazwą hosta, warto dodać go jako stałego klienta, ponieważ umożliwia to przypisanie do niego odpowiednich tagów dla niestandardowych reguł filtrowania. Zmiana ustawień stałego klienta po jego utworzeniu jest zawsze możliwa po kliknięciu Ustawienia, a następnie Ustawienia klienta.

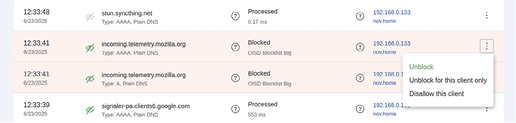

Dostosowywanie filtrów

Po przeglądaniu sieci z AdGuard Home działającym jako filtr niezmiennie nadejdzie czas, kiedy nie zgodzisz się z wyborem skonfigurowanych list bloków. Na szczęście modyfikacje są proste. Jeśli AdGuard Home zablokował domenę, do której chcesz uzyskać dostęp, po prostu przewiń dziennik zapytań lub wyszukaj domenę w polu tekstowym u góry, kliknij trzy kropki po prawej stronie zapytania i wybierz Odblokuj, aby odblokować ją dla wszystkich klientów lub Odblokuj tylko dla tego klienta, aby dodać tę domenę do niestandardowych reguł filtrowania jednego klienta (rysunek 12). I odwrotnie, jeśli zapytanie zostanie przepuszczone i chcesz, aby zostało zablokowane w przyszłości, to samo menu pokazuje opcje Block i Block for this client only.

Rysunek 12: Możesz łatwo blokować lub odblokowywać domeny, nawet dla konkretnego klienta, z dziennika zapytań AdGuard Home.

Zawsze możesz sprawdzić aktualną listę reguł filtrowania, które dodałeś w ten sposób, klikając Filtry | Niestandardowe reguły filtrowania. Możesz także ręcznie edytować lub dodawać reguły na tej stronie, jeśli znasz składnię reguł filtrowania DNS [11]. Na przykład, jeśli domena example.orgi wszystkie subdomeny znajdują się na liście blokowania, można je odblokować wyłącznie dla klientów, którzy mają tag user_admin za pomocą reguły:

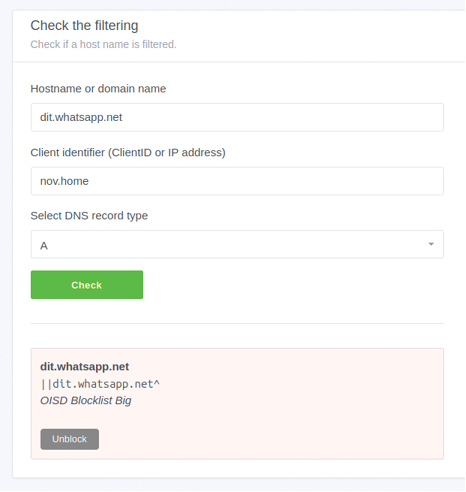

@@||example.org^$ctag=user_admin

Jeśli masz złożoną kombinację list blokowania i niestandardowych reguł filtrowania, strona zawiera również sprawdzanie filtrowania: wystarczy wpisać nazwę hosta lub domeny, identyfikator klienta i typ rekordu DNS, a następnie kliknąć Sprawdź, aby zobaczyć wynik. Dostępny jest nawet przycisk umożliwiający dodanie reguły blokującej lub odblokowującej domenę do listy filtrowania (rysunek 13).

Rysunek 13: Sprawdź, czy AdGuard Home filtruje domenę.

Podsumowanie

AdGuard Home to potężny, elastyczny i łatwy w użyciu strażnik sieci lokalnej. Jego filtrowanie oparte na DNS działa w całej sieci, więc nie trzeba konfigurować ochrony na każdym urządzeniu sieciowym z osobna. Po wstępnej konfiguracji można po prostu zapomnieć o AdGuard Home – będzie on wykonywał swoją pracę w tle. Jednocześnie, jeśli chcesz coś zmienić, jest wysoce konfigurowalny. Ustawienia specyficzne dla klienta AdGuard Home są szczególnie przydatne, jeśli chcesz zablokować niektóre domeny tylko na niektórych urządzeniach, na przykład smart TV czy urządzeniach używanych przez dzieci.

Info

[1] AdGuard Home: https://adguard.com/en/adguard-home/overview.html

[2] GL.iNet: https://www.gl-inet.com

[3] Zainstaluj AdGuard Home na OpenWrt: https://openwrt.org/docs/guide-user/services/dns/adguard-home

[4] Synchronizacja AdGuardHome: https://github.com/bakito/adguardhome-sync

[5] Quad9: https://quad9.net

[6] Znani dostawcy DNS: https://adguard-dns.io/kb/general/dns-providers/

[7] DNS.SB: https://dns.sb

[8] Foundation for Applied Privacy: https://applied-privacy.net

[9] Filtr DNS AdGuard: https://github.com/AdguardTeam/AdGuardSDNSFilter

[10] oisd: https://oisd.nl

[11] Składnia reguł filtrowania DNS: https://adguard-dns.io/kb/general/dns-filtering-syntax/

Aktualnie przeglądasz